ملخص المقال 📡

مع تزايد استخدام أنظمة الرسائل النصية القصيرة SMS في تحصيل الرسوم على الطرق، ظهرت مشكلة تتعلق بانتشار رسائل نصية مزيفة تدعي وجود رسوم مرور غير مدفوعة. هذه الرسائل تستغل تقنيات الهندسة الاجتماعية وهندسة البرمجيات الخبيثة لإقناع المستخدمين بالوقوع في فخ الاحتيال الإلكتروني، مما يسلط الضوء على أهمية أمن العتاد والبرمجيات المدمجة في الهواتف الذكية وأنظمة الاتصال. في هذا المقال نستعرض الأساسيات التقنية خلف هذه الظاهرة، وكيفية التعرف على هذه الرسائل المزيفة، وما هي الإجراءات الوقائية التي يمكن اتخاذها لضمان حماية المستخدمين في عالم متصل بشكل متزايد.

مقدمة عن أهمية أمان الرسائل النصية وأنظمة الاتصال في هندسة الكمبيوتر ⚙️

في عصر الحوسبة الحديثة، أصبحت الأجهزة المحمولة وأنظمة الاتصال اللاسلكية جزءًا لا يتجزأ من بنية الأنظمة المدمجة (Embedded Systems) التي نعتمد عليها بشكل يومي.

تشكل برمجيات وعتاد هذه الأجهزة هدفًا رئيسيًا للهاكرز، خصوصًا من خلال استغلال رسائل SMS التي يُنظر إليها كقناة اتصال سهلة لكنها معرضة للاستغلال في عمليات phishing أو ما يعرف حالياً بـ smishing (التصيد عبر الرسائل النصية).

هندسة الرسائل النصية والتحديات الأمنية 🧠

في الأجهزة الذكية الحديثة، تقوم وحدات Baseband Processor بمعالجة الرسائل النصية، وتعمل بشكل منفصل عن المعالج المركزي (CPU). رغم ذلك، يمكن استغلال ثغرات في الـ Firmware أو في تطبيقات الرسائل لإرسال محتوى خبيث.

كما تستخدم العديد من الجهات بنى تحتية تجمع بين خوادم إرسال الرسائل وأنظمة إدارة البيانات للسماح بإرسال ملايين الرسائل على نطاق واسع، مما يفتح المجال أمام استهداف عشوائي أو موجه لأنظمة المستخدمين.

هذا يجبر مهندسي العتاد وتصميم الحواسيب على التفكير في حلول مضادة مدمجة على مستوى الـ Firmware و Hardware Security Modules (HSM) لتصفية الرسائل الضارة قبل وصولها إلى الجهاز.

كيف يستخدم المحتالون تكنولوجيا الرسائل النصية؟ 📡

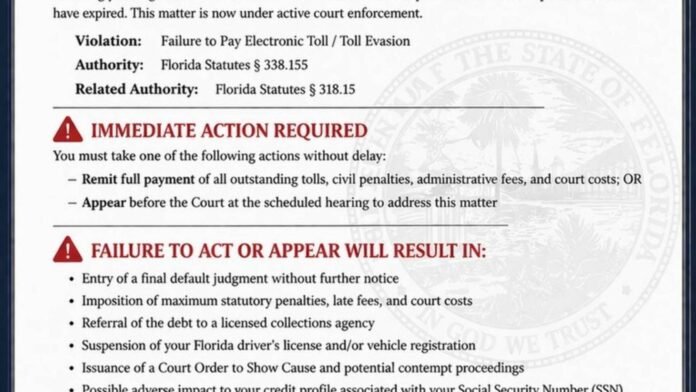

تتلخص حيلة المحتالين في استخدام رسائل مزيفة تبدو مشروعة، تحمل روابط توجه المستخدم إلى مواقع وهمية تشابه المواقع الحقيقية لنظام الجمع الإلكتروني للرسوم على الطرق (Electronic Toll Collection Systems).

يستغلون نقاط ضعف مثل:

- رسائل قصيرة مرسلة من أرقام دولية أو أرقام عشوائية، لا تشبه رموز الرسائل الرسمية من أنظمة مثل E-ZPass أو SunPass.

- روابط تقوم بإعادة التوجيه إلى مواقع تم تصميمها باستخدام تقنيات **Web Architecture** مزيفة.

- استخدام رموز QR مزيفة في الرسائل أو في مواقع الاحتيال التي تحاول جمع بيانات الدخول والبطاقات المالية.

تمثل هذه الهجمات تحديًا مهمًا لأن أنظمة إنترنت الأشياء IoT المرتبطة بالهواتف المحمولة وأنظمة الاتصالات تحتاج إلى حماية عالية المستوى لتفادي استغلال أي ثغرة.

آليات الحماية الهندسية من الرسائل النصية الاحتيالية 🔌

١. تقنيات مصادقة الرسائل والتحقق من الهوية

يقوم مهندسو البرمجيات والعتاد باستخدام أساليب مثل توقيعات رقمية Digital Signatures وتقنيات تشفير محتوى الرسائل عبر بروتوكولات آمنة لضمان مصدر الرسائل.

في شبكات الاتصالات، تعتمد شركات المحمول على أنظمة مراقبة متقدمة (Network Intrusion Detection Systems) لمنع الرسائل الغير مصرح بها من المرور.

٢. تحسين تصميم الأنظمة المدمجة وبرمجيات الهواتف

تعمل أنظمة التشغيل الحديثة على دمج آليات فحص متقدمة قبل عرض الرسائل أو تنفيذ الروابط، كما تحرص أنظمة AI Accelerators داخل المعالجات على رصد الأنماط المشبوهة في الوقت الفعلي.

تساهم هذه المراقبة في تقليل فرص تنفيذ برمجيات خبيثة أو تسريب معلومات على الهواتف الذكية.

٣. حلول ذكاء اصطناعي للكشف المبكر 🧠

يُتوقع أن تطبيق تقنيات الذكاء الاصطناعي على مستوى العتاد والبرمجيات، عبر استخدام شبكات Neural Networks و Machine Learning Algorithms، يحسّن من قدرة الأجهزة على كشف محاولات الاحتيال فور استقبال الرسائل.

هذه التقنيات توفر High Performance Computing مدمج داخل الهواتف والحواسيب المحمولة لتوفير تحليلات فورية وسريعة.

معايير التواصل الرسمية لأنظمة تحصيل الرسوم وتحديات التحقق 🧾

تعتمد أنظمة مثل E-ZPass وSunPass على إرسال إشعارات عبر البريد العادي أو بواسطة أكواد قصيرة معتمدة (Short Codes) لضمان المصداقية، وهو ما يُعد أحد معايير أمان التصميم المعتمدة في هندسة الحواسيب وأنظمة الاتصالات.

هذا يعكس فهماً معمقاً لضرورة التحكم في Interfaces بين المستخدم والنظام لتفادي أي إدخال ضار.

من الناحية الهندسية، يجب أن يستند النظام إلى تصميم آمن على المستويين البرمجي والعتادي لتوفير حماية ضد تزوير الرسائل أو الحسابات.

نصائح تقنية للتعامل مع رسائل الاحتيال النصية في الأجهزة الذكية 📱

- لا تقم بالنقر على الروابط المرفقة في الرسائل غير المتوقعة.

- استخدم متصفحات الأجهزة وادخل الإنترنت يدويًا إلى المواقع الرسمية للسجلات والرسوم.

- استعن بخدمات الحماية التي تزودك بوحدات أمنية Hardware Security Modules أو تطبيقات مكافحة الاحتيال المعتمدة على الذكاء الاصطناعي Embedded AI.

- احرص على تحديث أنظمة التشغيل والتطبيقات، حيث يتم تصحيح الثغرات التي قد تستغل في مثل هذه الهجمات.

- شارك المعلومات عن الرسائل المشبوهة مع الجهات الأمنية عبر القنوات الرسمية.

دور مهندسي الحواسيب في مكافحة هذه الظاهرة

يُعد تطوير أنظمة قادرة على التحقق الذاتي من مصداقية الرسائل الإلكترونية جزءًا من مهام مهندسي الكمبيوتر والفريق المسؤول عن تصميم Architecture أنظمة الحواسيب والعتاد.

هذه العمليات تشمل تصميم دوائر معالجة متقدمة، تحسين أداء خوارزميات الذكاء الاصطناعي المدمجة، وتطوير برمجيات تشغيل متكاملة تحفظ أمن الأنظمة.

توجهات مستقبلية في تصميم أنظمة الاتصالات والعتاد لحماية المستخدمين 🔒

تشير الاتجاهات الحديثة في تصميم الحواسيب إلى دمج وحدات تحكم رقمية متقدمة قادرة على تنفيذ عمليات تحليل أمني مستمرة للبيانات المارة.

كما يتوقع استخدام أوسع لمسرعات الذكاء الاصطناعي AI Accelerators القابلة للبرمجة، التي ستعمل على تحليل البيانات بسرعة وكفاءة داخل الجهاز نفسه.

تعزز أيضًا تقنيات التحقق الثنائي بعوامل متعددة (Multi-Factor Authentication) التي تعتمد على استشعارات Biometric Sensors المدمجة في الأجهزة المحمولة من الحماية الشخصية للمستخدم.

تعزيز أمان إنترنت الأشياء في الأجهزة المحمولة

يمكن للأنظمة المدمجة في إنترنت الأشياء IoT، التي تشمل الهواتف الذكية ومركبات الاتصال، تقديم حماية فورية حيث تُدمج وحدات معالجة آمنة تتحكم في وصول الرسائل وتحقق من صحة البيانات باستمرار.

هذا ينعكس بشكل إيجابي على استقرار وأمان الشبكات، ويحد من نجاح الهجمات عبر الرسائل النصية المزيفة.

خاتمة ⚙️

إن ظاهرة الرسائل النصية المزيفة التي تدعي وجود رسوم مرور غير مدفوعة تمثل تحديًا كبيرًا في ميدان هندسة الكمبيوتر ومجال أمن العتاد والبرمجيات المدمجة.

تتطلب هذه المشكلة حلولاً متكاملة تجمع بين تصاميم العتاد الآمن، خوارزميات الذكاء الاصطناعي القادرة على التحليل الفوري، وبروتوكولات اتصالات موثوقة لضمان سلامة المستخدمين وتوفير بنية تحتية رقمية آمنة.

من خلال الوعي الهندسي والرقابة الدقيقة على عمل النظم المختلفة، يمكن تقليل الخسائر الناتجة عن هذه الهجمات وحماية المعلومات الشخصية والمالية للمستخدمين.